Cyber Security / -Resilience Oberwil : Ein umfassender Ansatz

Wir unterstützen Sie in allen Bereichen rund um Cybersecurity / Cyberresilience

Cybersecurity umfasst alle Massnahmen, Systeme und Prozesse, die dazu dienen, Informationen, IT-Systeme und Netzwerke vor unbefugtem Zugriff, Beschädigung oder Diebstahl zu schützen.

Cyberresilienz geht einen Schritt weiter: Es beschreibt die Fähigkeit eines Unternehmens, Cyberangriffe zu überstehen, sich schnell davon zu erholen und den Geschäftsbetrieb trotz Sicherheitsvorfällen aufrechtzuerhalten.

Cyber security sicherheit

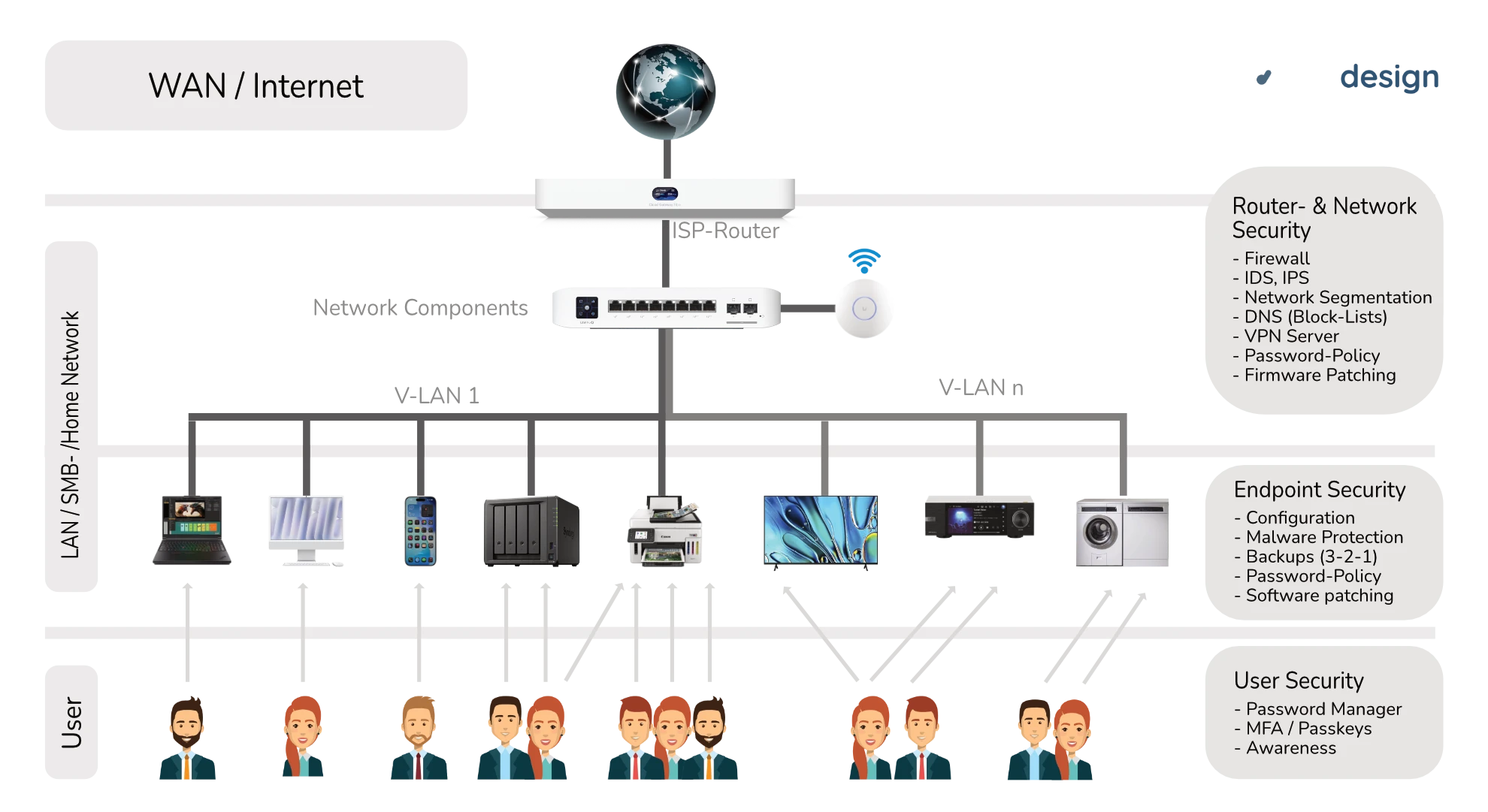

Router & Netzwerk Security

Router Security bildet die erste Verteidigungslinie im Netzwerk und ist entscheidend für die Cyber Resilience. Network Security umfasst Massnahmen zum Schutz der gesamten Netzwerkinfrastruktur.

- Firmware-Aktualisierungen: Regelmässge Updates schliessen bekannte Sicherheitslücken

- Sichere Passwörter: Änderung der Standard-Anmeldeinformationen

- Verschlüsselung der WLAN-Verbindungen

- Fernzugriffseinschränkungen: Deaktivierung von UPnP und Remote-Management wenn nicht benötigt

- Firewall-Konfiguration: Richtige Einrichtung von Firewall-Regeln zur Filterung des Datenverkehrs

- Intrusion Detection/Prevention Systeme (IDS/IPS): Erkennung und Blockierung verdächtiger Aktivitäten

- Network Segmentation: Aufteilung des Netzwerks in Zonen mit unterschiedlichen Sicherheitsstufen

- Traffic-Analyse: Überwachung des Netzwerkverkehrs auf Anomalien

- DMZ-Einrichtung: Pufferzone zwischen dem internen Netzwerk und dem Internet

- VPN-Nutzung: Sichere Verbindungen für Remote-Zugriffe

Ein kompromittierter Router kann als Einfallstor für Angreifer dienen, um den gesamten Netzwerkverkehr zu überwachen oder zu manipulieren. Eine robuste Netzwerksicherheit minimiert die Angriffsfläche und begrenzt die Ausbreitung von Sicherheitsvorfällen.

Endpoint Security

Endpoint Security konzentriert sich auf den Schutz einzelner Geräte im Netzwerk:

- Anti-Malware-Lösungen: Aktuelle Erkennungs- und Abwehrsoftware

- Patch-Management: Zeitnahe Installation von Sicherheitsupdates

- Festplattenverschlüsselung: Schutz von Daten bei Geräteverlust oder Diebstahl

- Nutzung von Smartphones mit einem integrierten Security Chip (HSM).

- Für maximale Sicherheit und Privacy verwenden Sie speziell gehärtete (Android-) Betriebssysteme wie GrapheneOS

- Backup-/ Restore Systeme

- Host-based Firewalls: Zusätzliche Schutzschicht auf einzelnen Geräten

Endpoints sind häufig die primären Angriffsziele, da sie direkten Benutzerinteraktionen ausgesetzt sind.

User Security

User Security (oder Human-Centric Security) adressiert die menschliche Komponente in der Cybersicherheit:

- Security Awareness Training: Regelmässige Schulungen

- Verwendung von Password Manager: Sichere Generierung, Speicherung und Verwaltung komplexer, einzigartiger Passwörter für verschiedene Dienste. Reduziert die Wiederverwendung von Passwörtern und schützt vor Phishing durch automatische Eingabe auf korrekten Domains.

- Multi-Faktor-Authentifizierung (MFA): Zusätzliche Sicherheitsschicht durch mindestens zwei der folgenden Faktoren: Wissen (Passwort), Besitz (Smartphone, Token) oder biometrische Merkmale. Selbst bei kompromittierten Passwörtern verhindert MFA unbefugten Zugriff.

- Passkeys: Passwortlose Authentifizierungsmethode basierend auf öffentlichen/private Schlüsselpaaren, die sicher auf dem Gerät gespeichert sind. Bieten Phishing-Resistenz und höhere Benutzerfreundlichkeit als traditionelle Passwörter, da keine manuelle Eingabe erforderlich ist.

- Sichere und verschlüsselte Kommunikation (via Proton Mail, Signal Messenger etc.)

Menschliches Versagen bleibt eine der größten Schwachstellen in der Cybersicherheit, weshalb User Security ein integraler Bestandteil der Cyber Resilience ist.

Cyber resilience resilienz

Backups & Desaster Recovery

Backups sind ein grundlegender Baustein der Cyber-Resilienz, denn sie ermöglichen es einer Organisation, Daten und Systeme nach einem Cyberangriff (wie Ransomware, Datenlöschung oder Systemkompromittierung) schnell wiederherzustellen. Im Wesentlichen transformieren Backups eine Organisation von einem passiven Opfer, das auf die Gnade der Angreifer angewiesen ist, zu einem resilienten Akteur, der die Kontrolle über sein eigenes Schicksal behält. Sie sind keine rein technische Massnahme, sondern ein strategisches Element der Cyber-Resilienz.

Wichtige praktische Aspekte für resiliente Backups:

- 3-2-1-Regel: Drei Kopien der Daten, auf zwei verschiedenen Medien, wovon eine Kopie offline oder ausserhalb des Netzwerks gespeichert ist.

- Regelmässige Tests: Ein Backup ist nur so gut wie seine getestete Wiederherstellungsprozedur. Regelmässige Recovery-Tests sind entscheidend.

- Immutable Storage: Backups in einem schreibgeschützten Format oder auf nicht löschbaren Medien schützen vor Angriffen, die auch Backups ins Visier nehmen.

- Häufigkeit und Aufbewahrungsdauer: Backups müssen häufig genug erfolgen, um akzeptablen Datenverlust (RPO – Recovery Point Objective) zu gewährleisten, und lange genug aufbewahrt werden, um auch verzögert entdeckte Angriffe zu überbrücken.